Il faut savoir, qu’il existe déjà depuis plusieurs années, des personnes qui s’injectent une RFID infectée par un virus informatique dans le corps pour vous mettre en garde ?!

Il me semble bon de le savoir pour faire les liens – Je reviendrais plus tard apporter mon opinion ( publication) sur le traçage, et les RFID – les interfaces neuronales,les implants de micropuces humaines , les dispositifs médicaux et de l’identité numérique, robotique, nanomédecine et nanotechnologies, ainsi que la géolocalisation

Douteux de dire : Il s’injecte un virus informatique dans le corps pour vous mettre en garde !

Travaillant sur les domaines ( cités ci-dessus), le chercheur anglais Mark Gasson, en était le pionnier (2000 à 2005), il à certainnement fait une propagande (médiatique) pour nous préparer aux innovations futures.

RFID sur le site https://www.eveil-delaconscience.com/et-si-votre-gouvernement-decidait-de-vous-implanter-une-puce-rfid-que-feriez-vous/

Robotique sur le site https://www.eveil-delaconscience.com/chine-robotique-en-plein-essor/

Article de dailygeekshow Il s’injecte un virus informatique dans le corps pour vous mettre en garde !

https://dailygeekshow.com/il-sinjecte-un-virus-informatique-dans-le-corps-pour-vous-mettre-en-garde-contre-ce-type-de-technologie/

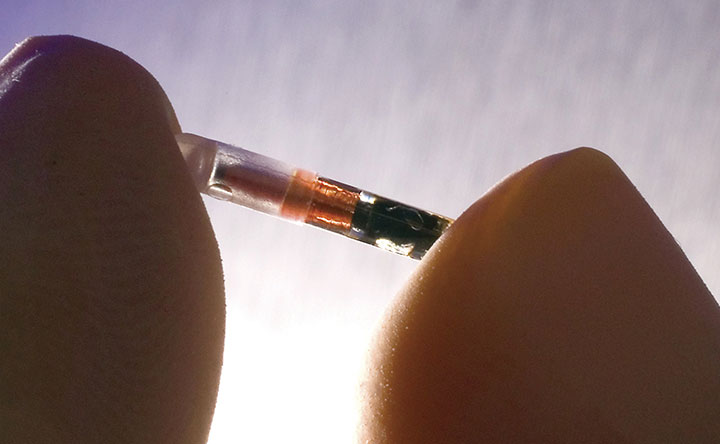

Un chercheur anglais est devenu la première personne au monde infectée par un virus informatique ! Il a corrompu une puce informatique logée dans sa main depuis plusieurs années avec un virus de sa confection.

La démarche peut paraître étrange mais son but est de nous avertir des risques auxquels nous pourrions nous exposer dans le futur…

Les scientifiques du monde entier travaillent sur les nanotechnologies pour aboutir à des robots miniatures capables de gérer chaque paramètre de notre corps :

par exemple, assister les globules blancs pour éradiquer des maladies, réguler le niveau de sucre dans le sang… Bref, la miniaturisation de la robotique permettra des prouesses médicales et devrait être un nouveau pas important pour l’humanité en prolongeant significativement notre espérance de vie.

C’est dans cette optique que Mark Gasson, un chercheur de Université de l’École d’ingénierie des systèmes de lecture en Angleterre, a volontairement infecté la puce RFID qu’il avait dans sa main.

Mark N. Gasson est un scientifique britannique et chercheur invité au Cybernetics Research Group, [3] Université de Reading , Royaume-Uni. Il a été le pionnier des développements d’interfaces neuronales directes entre les systèmes informatiques et le système nerveux humain, a développé des interfaces cerveau-ordinateur et est actif dans les domaines de recherche des implants de micropuces humaines , des dispositifs médicaux et de l’identité numérique . Il est connu pour ses expériences de transmission d’un virus informatique dans un implant humain et est considéré comme le premier humain infecté par un virus informatique.

Cette puce lui permet d’accéder aux bâtiments de l’université et d’utiliser son téléphone… Mais en l’infectant, il a désormais la capacité de répandre son virus dans les systèmes auxquels il a accès et de couper leurs infrastructures de communication.

Cette démarche n’est pas malveillante : Mark Gasson veut montrer qu’il est très dangereux de ne pas se soucier de la sécurité de ces futurs appareils qui arriveront tôt ou tard dans notre corps.

Le potentiel de ces futurs appareils pourraient ainsi être détourné par des individus malveillants et nous serions évidemment dans l’incapacité de nous réparer nos puces nous-mêmes, ce qui pourrait avoir des conséquences extrêmement graves…

Cela n’est pas sans rappeler que des robots de ce type sont d’ailleurs expérimentés pour les diabétiques, tout comme de nombreux pacemakers qui sont paramétrés informatiquement.

Il y a quelques temps, un hackeur américain avait pu démontrer qu’il était capable de contrôler à distance certains pacemakers et qu’il pouvait donc tuer les porteurs de ces appareils. L’entreprise avait donc mis à jour ses pacemakers pour éviter que la situation ne tourne au vinaigre.

A SAVOIR

le plus souvent désignée par le sigle RFID (de l’anglais radio frequency identification),

Est une méthode pour mémoriser et récupérer des données à distance en utilisant des marqueurs appelés « radio-étiquettes » (« RFID tag » ou « RFID transponder » en anglais).

Les radio-étiquettes sont de petits objets, tels que des étiquettes autoadhésives, qui peuvent être collés ou incorporés dans des objets ou produits et même implantés dans des organismes vivants (animaux, corps humain).

Les radio-étiquettes comprennent une antenne associée à une puce électronique qui leur permet de recevoir et de répondre aux requêtes radio émises depuis l’émetteur-récepteur.

Ces puces électroniques contiennent un identifiant et éventuellement des données complémentaires.

https://www.youtube.com/playlist?list=PLVW_bQ8it-ThxosgRt93lImj5xkgUmbaV

Cette technologie d’identification peut être utilisée pour identifier :

les objets, comme avec un code-barres (on parle alors d’étiquette électronique) ;

les personnes, en étant intégrée dans les passeports, carte de transport, carte de paiement (on parle alors de carte sans contact) ;

les carnivores domestiques (chats, chiens et furets) dont l’identification RFID est obligatoire dans de nombreux pays, en étant implantée sous la peau.

C’est également le cas de manière non obligatoire pour d’autres animaux de compagnie ou d’élevage (on parle alors de puce sous-cutanée).

Principe :

Un système de radio-identification se compose de marqueurs, nommés radio-étiquettes ou transpondeurs (de l’anglais transponder (en), contraction des mots transmitter et responder) et d’un ou plusieurs lecteurs. Un marqueur est composé d’une puce et d’une antenne.

RFID – Projet d’identification : L’exploration des Données !

L’exploration de données, connue aussi sous l’expression de fouille de données, forage de données, prospection de données, data mining, ou encore extraction de connaissances à partir de données, « ECD » en français, « KDD » en anglais, a pour objet l’extraction d’un savoir ou d’une connaissance à partir de grandes quantités de données, par des méthodes automatiques ou semi-automatiques.

L’utilisation industrielle ou opérationnelle de ce savoir dans le monde professionnel permet de résoudre des problèmes très divers, allant de la gestion de la relation client à la maintenance préventive, en passant par la détection de fraudes ou encore l’optimisation de sites web.

C’est aussi le mode de travail du datajournalisme L’exploration de donnéesfait suite, dans l’escalade de l’exploitation des données de l’entreprise, à l’informatique décisionnelle. Celle-ci permet de constater un fait, tel que le chiffre d’affaires, et de l’expliquer comme le chiffre d’affaires décliné par produits, tandis que l’exploration de données permet de classer les faits et de les prévoir dans une certaine mesure ou encore de les éclairer en révélant par exemple les variables ou paramètres qui pourraient faire comprendre pourquoi le chiffre d’affaires de tel point de vente est supérieur à celui de tel autre.

Sécurité de l’information au sein des RFIDs :

La sécurité de l’information au sein des RFIDs est définie par l’ensemble des moyens techniques, organisationnels, juridiques et humains nécessaires à la sécurité des systèmes d’information qui exploitent des technologies de radio-identification tels que les étiquettes électroniques (parfois appelées TAG), les passeports électroniques et plus généralement les cartes à puce sans contact.

La technologie RFID (Radio-Frequency IDentification) s’est fortement développée depuis sa création dans les années 50. Elle est très utilisée dans l’industrie, la grande distribution et trouve son utilité dans des domaines allant du marquage d’animaux au paiement automatique en passant par la lutte contre la contrefaçon.

L’utilisation massive des RFIDs est néanmoins l’objet de nombreuses critiques relatives tant au respect de la vie privée qu’à la sécurité des données qui y sont stockées. La nature même de cette technologie, basée sur la communication sans fils, est source de nombreuses failles de sécurité que ce soit au niveau matériel, logiciel ou réseau.

Les acteurs industriels et le milieu académique s’attachent à proposer des solutions qui pourraient pallier ces faiblesses, mais chaque contre mesure publiée s’accompagne de nouvelles attaques la mettant en défaut.

Quand les hommes cesseront de se mentir , ils cesseront de mentir aux autres.

Paix et sincérité à tous !

Eveil-delaconscience

Vous devez vous connecter pour laisser un commentaire.