Introduction

- Dans le Brevet n° 7 777 631) Puce de corps

- Selon wikipédia :

- Les technologies de radio-identification pourraient s’avérer dangereuses pour l’individu et la société (ex : santé et protection de la vie privée) avec :

- Marquage d’objets :

- Marquage d’êtres vivants

- Types d’applications RFID (non exhaustif)

- Chiffrement des données

- Accès physique au matériel :

- Utilisation malveillante d’outils créés pour assurer la sécurité

- Dans le BREVET US 7645326 B2 / de James Neil Rodgers, en 2007 : distribution RFID activé par l’introduction de particules hautement réfléchissante d’oxyde d’aluminium

- Brevet n° 7 777 631) Puce de corps

Introduction

Pour comprendre comment marche une machine ( ou un produit ) il faut toujours un « mode d’emploi », cela vous permet de savoir son fonctionnement, mais aussi de savoir comment utilisé ses diverses spécificités. Mais qui demande l’exigence de cette demande ?

Faute de ne pas savoir les causes, il faut expliquez les effets. La puce existe sous différentes formes. Sachez que les domaines d’applications des RFID concernent tous les domaines de votre vie. Nul besoin de l’avoir dans le corps, tout est déjà répertorié et étiqueter. Serait-il temps de passer à l’ère de l’étiquetage humain par RFID atmosphérique plutôt que logé dans le bras ?

Vous êtes peut-être comme alice, perdue dans la matrice ?

La RFID étant une technologie sans fil, ce type d’attaque est particulièrement redoutable. Rien n’empêche un espion d’intercepter le trafic entre l’étiquette RFID et le lecteur pour en extraire de l’information. source : Verichip inc

Il existe aussi la SMART DUST en référence – Poussière intelligente https://fr.wikipedia.org/wiki/Poussi%C3%A8re_intelligente

Le BREVET US 7645326 B2 / de James Neil Rodgers, en 2007

Le Brevet n° 7 777 631) Puce de corps

Lisez le peu de référence sur wikipédia, et référé vous aux publications que je dédie sur mon site, dont les brevets que je cite pour comprendre l’emploi.

Selon wikipédia :

La radio-identification, le plus souvent désignée par le sigle RFID (de l’anglais radio frequency identification),

Est une méthode pour mémoriser et récupérer des données à distance en utilisant des marqueurs appelés « radio-étiquettes » (« RFID tag » ou « RFID transponder » en anglais).Les radio-étiquettes sont de petits objets, tels que des étiquettes autoadhésives, qui peuvent être collés ou incorporés dans des objets ou produits et même implantés dans des organismes vivants (animaux, corps humain). Les radio-étiquettes comprennent une antenne associée à une puce électronique qui leur permet de recevoir et de répondre aux requêtes radio émises depuis l’émetteur-récepteur.

Ces puces électroniques contiennent un identifiant et éventuellement des données complémentaires.

Explication du processus :

https://www.youtube.com/watch?v=VTh2OU_2Xjk

https://www.youtube.com/watch?v=lhjUDeqBhZw

Cette technologie d’identification peut être utilisée pour identifier :

- les objets, comme avec un code-barres (on parle alors d’étiquette électronique) ;

- les personnes, en étant intégrée dans les passeports, carte de transport, carte de paiement (on parle alors de carte sans contact) ;

- les carnivores domestiques (chats, chiens et furets) dont l’identification RFID est obligatoire dans de nombreux pays, en étant implantée sous la peau.

- C’est également le cas de manière non obligatoire pour d’autres animaux de compagnie ou d’élevage (on parle alors de puce sous-cutanée).

Principe :

Un système de radio-identification se compose de marqueurs, nommés radio-étiquettes ou transpondeurs (de l’anglais transponder (en), contraction des mots transmitter et responder) et d’un ou plusieurs lecteurs. Un marqueur est composé d’une puce et d’une antenne.

Lecteurs :

Ce sont des dispositifs actifs, émetteurs de radiofréquences qui vont activer les marqueurs qui passent devant eux en leur fournissant à courte distance l’énergie dont ceux-ci ont besoin. La fréquence utilisée est variable, selon le type d’application visé et les performances recherchées:

- 125 kHz ;

- 134,2 kHz pour la charge du transpondeur ; 134,2 kHz pour un bit 0 et 123,2 kHz pour un bit 1 pour la réponse du transpondeur dans le cas d’une transmission FSK (Texas Instruments Series 2000) ;

- 13,56 MHz (ISO 14443A 1-4, ISO 14443B 1-4, ISO 15693-3 et ISO 18000-3) ;

- 915 MHz aux États-Unis, de 865 MHz à 868 MHz dans l’Union européenne pour l’UHF (EPCglobal et ISO 18000-6c ; les fréquences et les puissances d’émission dépendent des législations en vigueur) ;

- 2,45 GHz ou 5,8 GHz (micro-ondes).

Une fréquence plus élevée présente l’avantage de permettre un échange d’informations (entre lecteur et marqueur) à des débits plus importants qu’en basse fréquence. Les débits importants permettent l’implémentation de nouvelles fonctionnalités au sein des marqueurs (cryptographie, mémoire plus importante, anti-collision). Par contre une fréquence plus basse bénéficiera d’une meilleure pénétration dans la matière.

L’anti-collision est la possibilité pour un lecteur de dialoguer avec un marqueur lorsque plus d’un marqueur se trouvent dans son champ de détection. Plusieurs algorithmes d’anti-collision sont décrits par les normes (ISO 14443, ISO 15693 et ISO 18000).

Radio-étiquettes :

Ce sont des dispositifs passifs, ne nécessitant aucune source d’énergie en dehors de celle fournie par les lecteurs au moment de leur interrogation. Auparavant, la lecture des puces passives était limitée à une distance d’environ 10 mètres, mais maintenant, grâce à la technologie utilisée dans les systèmes de communications avec l’espace lointain, cette distance peut s’étendre jusqu’à 200 mètres.

Outre de l’énergie pour l’étiquette, le lecteur envoie un signal d’interrogation particulier auquel répond l’étiquette.

L’une des réponses les plus simples possibles est le renvoi d’une identification numérique, par exemple celle du standard EPC-96 qui utilise 96 bits.

Une table ou une base de données peut alors être consultée pour assurer un contrôle d’accès, un comptage ou un suivi donné sur une ligne de montage, ainsi que toute statistique souhaitable.

Le marqueur est extrêmement discret par sa finesse (parfois celle d’une feuille de rhodoïd), sa taille réduite (quelques millimètres), et sa masse négligeable.

Son coût étant devenu minime, on peut envisager de le rendre jetable, bien que la réutilisation soit plus « écologiquement correcte ».

Le marqueur se compose :

- d’une antenne ;

- d’une puce de silicium ;

- d’un substrat et/ou d’une encapsulation.

Notons aussi l’existence des marqueurs « actifs » et « semi-actifs » (aussi appelés BAP, (en)Battery-Assisted Passive tags, (fr)marqueurs passifs assistés par batterie) qui incluent une batterie.

Les étiquettes actives sont équipées d’une batterie leur permettant d’émettre un signal. De ce fait, ils peuvent être lus depuis de longues distances, contrairement aux marqueurs passifs.

Cependant, une émission active d’informations signale à tous la présence des marqueurs et pose des questions quant à la sécurité des marchandises.

Les étiquettes semi-actives n’utilisent pas leur batterie pour émettre des signaux. Elles agissent comme des étiquettes passives au niveau communication. Mais leur batterie leur permet, par exemple, d’enregistrer des données lors du transport.

Ces étiquettes sont utilisées dans les envois de produits sous température dirigée et enregistrent la température de la marchandise à intervalle régulier.

Contraintes : Éthique, vie privée :

- Dans le monde, dans les années 2000, dans tous les pays industrialisés, les puces RFID se banalisent très vite, et en 2010, l’implantation de micropuces « chez l’homme se pratique déjà (ex : puce VeriChip™ ou « code barre humain »), avec le risque corrélatif de formes de contrôle de l’individu et de la société », avant même que la législation n’ait eu le temps de s’appuyer sur une réflexion éthique approfondie, notamment concernant les dispositif actifs ou passifs et de plus en plus miniaturisés (en 2006, Hitachi proposait déjà une puce carrée de 0.15 x 0.15 mm ;

- Plus petite que le diamètre d’un cheveu).Implantables ou implantés dans le corps humain , dans ou sur les vêtements (wearable computing ou cyber-vêtement), les objets communicants (une société allemande, Ident Technology , a mis au point des dispositifs faisant de la peau humaine ou animale vivante ou d’autres parties du corps un transmetteur de données numériques), ces puces sont autant d’innovations qui sont aussi sources de questions éthiques et de risques de dérives nouveaux.

- En Europe, après un rapport de 2005 sur les nouveaux implants dans le corps humain, , et après une table ronde organisée par le GEE fin 2004 à Amsterdam, la Commission européenne a demandé un avis au « Groupe interservice sur l’éthique », dont le secrétariat est assuré par le BEPA (Bureau des Conseillers de Politique européenne).

- Il travaille en lien avec le « Groupe européen d’éthique des sciences et des nouvelles technologies » lequel – à la demande du GEE – a produit, le 16 mars 2005, un avis intitulé « Aspects éthiques des implants TIC dans le corps humain ». Les droits fondamentaux concernés sont la Dignité humaine, le Droit à l’intégrité de la personne, la Protection des données à caractère personnel (voir la Charte des droits fondamentaux de l’Union européenne).

- La question touche aussi la santé publique, la protection de la vie privée dans le secteur des communications électroniques, la législation sur les dispositifs médicaux implantables actifs, le consentement et le droit à l’information, la protection du génome humain, la protection des personnes à l’égard du traitement automatisé des données à caractère personnel, les possibles utilisations abusives .

- En France, où existe conformément à la législation européenne un droit à l’intégrité physique, la CNIL s’est inquiétée – dans son rapport annuel du 16 mai 2008 – des risques de traçabilité des individus qui n’ont pas accès à leurs données.

Obstacles :

Environnement métallique :

La lecture de radio-étiquettes posées sur des objets situés dans un conteneur métallique est plus difficile. La distance de communication possible est diminuée, par effet de cage de Faraday, qui réalise un blindage électromagnétique.

Collisions :

Lorsque plusieurs marqueurs se trouvent dans le champ d’un même lecteur, les communications sont brouillées par l’activité simultanée des marqueurs.

La détection de la collision est en fait une détection d’erreur de transmission, à l’aide d’un bit de parité, d’une somme de contrôle ou d’une fonction de hachage. Dès qu’une erreur est détectée, l’algorithme d’anticollision est appliqué.

Plusieurs méthodes d’anticollision ont été développées. Voici les quatre principales :

- La méthode fréquentielle : Chaque marqueur communique sur une plage de fréquences différente avec le lecteur. En pratique, c’est inutilisable à grande échelle.

- La méthode spatiale : Avec une antenne directionnelle et à puissance variable, le lecteur va couvrir petit à petit chaque partie de l’espace pour communiquer avec chaque marqueur et l’inhiber, en attendant de le réactiver pour ensuite communiquer avec. En pratique, la présence de deux marqueurs à faible distance l’un de l’autre rend cette méthode inefficace.

- La méthode temporelle : Le lecteur propose aux marqueurs une série de canaux de temps dans lesquels ils peuvent répondre. Les marqueurs choisissent de façon aléatoire le canal de temps dans lequel ils vont répondre. Si un marqueur est le seul à répondre dans ce canal de temps, il est détecté et inhibé par le lecteur. S’il y a plusieurs marqueurs qui répondent en même temps, il sera nécessaire d’effectuer à nouveau cette méthode. Petit à petit, tous les marqueurs sont connus et inhibés ; il suffit alors au lecteur de réactiver le marqueur avec lequel il souhaite communiquer. En pratique, le côté aléatoire fait que la durée de cette méthode est inconnue.

- La méthode systématique : Il existe de nombreux brevets décrivant des méthodes systématiques. Cette méthode consiste à détecter puis inhiber tour à tour tous les marqueurs en parcourant l’arbre de toutes les possibilités d’identifiants (par exemple, le lecteur envoie une requête du type « Tous les marqueurs dont le premier bit d’identification est 1 doivent se manifester. » Si un seul marqueur se manifeste, le lecteur l’inhibe, et s’intéresse ensuite aux marqueurs avec pour premier bit 0, et ainsi de suite). En pratique, cette méthode peut parfois s’avérer longue.

Marquage d’objets :

- Système implanté d’identification et mémorisation : de manière courante, des puces basse fréquence (125 à 135 kHz) sont utilisées pour la traçabilité d’objets (ex : fûts de bière). La traçabilité d’objets tels que des livres dans les librairies et les bibliothèques ou la localisation des bagages dans les aéroports utilise plutôt la classe haute fréquence (13,56 MHz).

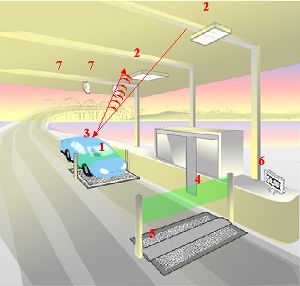

- Contrôle d’accès : il se fait par badge de « proximité » ou « mains-libres ».

Certaines « clés électroniques » d’accès sont des marqueurs permettant la protection « sans serrures » de bâtiments ou portières automobiles.

Les badges mains-libres, permettent une utilisation jusqu’à 150 cm (selon le type d’antenne utilisée). Ils peuvent contenir une Identité numérique ou un certificat électronique ou y réagir et permettent l’accès à un objet communicant ou son activation. Utilisé par exemple pour le contrôle d’accès à des systèmes de transports en commun (exemple Passe Navigo)

Le contrôle d’accès à des bâtiments sensibles est un domaine où le système de radio-identification remplace les badges magnétiques, permettant l’authentification des personnes sans contact. La radio-fréquence de la plupart des badges d’accès ne permet qu’une utilisation à quelques centimètres, mais ils ont l’avantage de permettre une lecture-écriture dans la puce, pour mémoriser des informations (biométriques, par exemple).

- Traçabilité distante d’objets (fixes ou mobiles) : Par exemple, des palettes et conteneurs peuvent être suivis dans des entrepôts ou sur les docks) via des marqueurs UHF (ultra haute fréquence).

À cette fréquence, la lecture n’est théoriquement pas possible à travers l’eau (et donc le corps humain). Cependant lors des RFID Journal Awards 2008, l’entreprise Omni-ID a présenté une étiquette RFID lisible à travers l’eau et à proximité de métal, avec un taux de fiabilité de 99,9 %. Des marqueurs micro-ondes (2,45 GHz) permettent le contrôle d’accès à longue distance de véhicules, comme par exemple sur de grandes zones industrielles. Ces marqueurs sont généralement actifs.

- Traçabilité d’aliments : Dans la chaîne du froid, des aliments peuvent théoriquement être suivis par une puce enregistrant les variations de température.

Transactions financières :

Moyen de paiement : À Hong Kong et aux Pays-Bas des marqueurs en forme de carte de crédit sont répandus comme moyen de paiement électronique (équivalent de Moneo en France).

Elles sont également utilisées à Bruxelles (Belgique) comme titre de transport sur le réseau de STIB (voir MoBIB) et désormais en France, à travers les services de paiement sans contact de Cityzi, expérimentés à Nice depuis 201022.

Marquage d’êtres vivants

- Identification de plantes (arbres de la ville de Paris), d’animaux d’élevage (vaches, cochons) ou d’animaux de compagnie comme les chats et les chiens (grace à une puce installée sous la peau dans le cou), d’animaux sauvages (cigognes, manchots): ce sont généralement des puces basse fréquence (125 à 135 kHz).

- Relevés scientifiques : des marqueurs sont aussi des moyens de communication pour la collecte des données issues des relevés scientifiques (monitoring) produits dans un organisme ou par des stations de mesure isolées et autonomes (stations météorologiques, volcaniques ou polaires).

- Chez l’Homme : des radio-marqueurs sous-cutanées, originellement conçus pour la traçabilité des animaux, peuvent sans aucune contrainte technique être utilisés sur des humains. La société Applied Digital Solutions propose ainsi ses radio-marqueurs sous-cutanés (nom commercial : VeriChip) destinés à des humains, comme une solution pour identifier les fraudes, assurer l’accès protégé à des sites confidentiels, le stockage des données médicales et aussi comme un moyen de résoudre rapidement des enlèvements de personnalités importantes.

Combinés à des capteurs sensibles aux fonctions principales du corps humain, ces systèmes sont aussi proposés comme solution intégrée de supervision de l’état de santé d’un patient.

Une boîte de nuit de Barcelone (Baja Beach Club) utilise des puces sous-cutanées à radiofréquence pour offrir à ses clients VIP une fonction de porte-monnaie électronique implanté dans leur corps même.

La ville de Mexico a implanté cent soixante-dix radio-marqueurs sous la peau de ses officiers de police pour contrôler l’accès aux bases de données et aussi pour mieux les localiser en cas d’enlèvement

Marché des RFID :

En 2005, IBM dénombrait 4 millions de transactions RFID chaque jour.

En 2010, ce constructeur évalue à environ 30 milliards le nombre d’étiquettes RFID produites dans le monde et 1 milliard de transistors par être humain.

Applications existantes :

- Accès aux transports publics (Marseille (carte transpass), Grenoble, Paris (Passe Navigo), Rennes (carte KorriGo), Reims (Carte Grand R et tickets unitaires), Nancy, TER Lorraine, Troyes (Busséo), Bruxelles (MoBIB), Montréal, Luxembourg, Strasbourg (Carte Badgéo), Le Mans (Carte Moovéa), Lyon (Carte Técély)…), Venise (carte imob.venezia).

- Télépéages d’autoroutes.

- Contrôle des forfaits de remontée mécanique dans les stations de sport d’hiver.

- Suivis industriels en chaîne de montage.

- Inventaires : Une analyse académique effectuée chez Wal-Mart a démontré que la radio-identification peut réduire les ruptures d’inventaire de 30 % pour les produits ayant un taux de rotation entre 0,1 et 15 unités/jour.

- Saisie automatique d’une liste de produits achetés ou sortis du stock.

- L’office de tourisme des Hautes Terres de Provence (Alpes-de-Haute-Provence) a créé des promenades où les familles vont de lieux en lieux, en glanant des indices que leur dévoilent de faux rochers, dans lesquels sont dissimulés des haut-parleurs, qui se mettent en marche lorsqu’une puce (collée sur un livret « magique ») en est approchée.

- Dans des universités comme Cornell, des cartes à radio-identification permettent aux étudiants de l’université d’accéder sans formalité à la bibliothèque vingt-quatre heures sur vingt-quatre et sept jours sur sept. Les livres sont munis eux aussi de radio-étiquettes, ce qui élimine toute perte de temps administrative lors des emprunts. Plusieurs bibliothèques sont également équipées aux Pays-Bas, où, depuis le 1er janvier 2004, chaque ouvrage acheté comporte une radio-étiquette (à base d’une puce SLI de Philips). En France, plusieurs bibliothèques ont elles aussi franchi le pas et s’équipent de matériels de radio-identification (par exemple la Bibliothèque de Rennes Métropole au Champs Libres). Le mouvement est en réelle accélération, en raison du grand intérêt fonctionnel que présente cette technologie pour les bibliothèques et du prix des étiquettes, en baisse perpétuelle.

- Antivols utilisés dans les magasins.

- La gestion des parcs de Vélib’ à Paris et de Velo’v à Lyon, ainsi que de nombreuses autres solutions de Vélopartage et d’autopartage utilisent des puces de radio-identification.

- De nombreuses épreuves populaires de course à pied (comme le marathon de Paris ou le semi-marathon Marseille-Cassis) ou de cyclisme (Tour de France) ou de roller utilisent des puces de radio-identification fixées sur une chaussure, le cadre, ou le dossard de chaque participant, permettant ainsi le chronométrage individuel lors du passage des lignes de départ et d’arrivée.

- Identification de livres pour enfants par le Nabaztag:tag pour téléchargement des livres audio correspondants.

- Identification de containers de substances chimiques, de médicaments.

- Identification de mobilier urbain, jeux publics, d’arbres d’ornement pour maintenance et suivi.

- Échange de cartes de visites lors d’évènements

- Implants corporels.

- Suivi d’un cheptel : nourriture, lactation, poids.

Applications potentielles :

Les étiquettes « intelligentes » sont souvent envisagées comme un moyen de remplacer et d’améliorer les codes-barres de la norme UPC/EAN. Les radio-identifiants sont en effet assez longs et dénombrables pour envisager de donner à chaque objet un numéro unique, alors que les codes UPC utilisés actuellement ne permettent que de donner un numéro pour une classe de produits.

Cette propriété de la radio-identification permet de tracer le déplacement des objets d’un endroit à un autre, depuis la chaîne de production jusqu’au consommateur final. C’est cette propriété qui fait que la technologie est considérée par de nombreux industriels de la chaîne logistique comme la solution technologique ultime à tous les problèmes de traçabilité, notion essentielle depuis les crises sanitaires liées aux filières alimentaires.

Cependant les solutions de radio-identification, bien qu’opérationnelles, souffrent d’un manque de normalisation. La jungle des solutions proposées par les différents fabricants rend la traçabilité universelle difficile à réaliser.

EPCglobal est une organisation qui travaille dans ce sens sur une proposition de standard international afin de normaliser les usages techniques de radio-identification. Le but est de pouvoir disposer d’un système de distribution homogène des identifiants afin de disposer d’un EPC (electronic product code ou code produit électronique) pour chaque objet présent dans la chaîne logistique de chaque entreprise du monde.

Les propriétés des radio-étiquettes permettraient également d’envisager des applications à destination du consommateur final, comme :

- un réfrigérateur capable de reconnaître automatiquement les produits qu’il contient, mais aussi capable de contrôler les dates limites d’utilisation optimale (DLUO) des produits alimentaires périssables ;

- l’identification des animaux grâce à l’implantation d’une puce (déjà obligatoire en Belgique et en Suisse pour les chiens et les chats) ; obligatoire en France pour tous les équidés depuis le 1er janvier 2008.

- le marquage des vêtements ;

- l’identification des adresses postales (UAID), des cartes d’identité (INES).

- l’enlèvement des nouveau-nés. En France, la clinique de Montfermeil utilise des bracelets équipés de puce RFID.

- la lutte contre la contrefaçon avec des puces plus difficiles à imiter que les code-barres classiques;

- le stade d’avancement d’un produit dans sa chaîne de fabrication (automobile)

- l’identification des produits pour un passage plus rapide en caisse

- l’identification d’utilisateurs de différents biens ou services, comme par exemple le rechargement de véhicules électriques.

Les technologies de radio-identification pourraient s’avérer dangereuses pour l’individu et la société (ex : santé et protection de la vie privée) avec :

- Possibilité d’atteinte à la vie privée dans le cas de marqueurs « furtifs » ou accessibles à des systèmes susceptibles de diffuser des informations sur la vie privée.

Utilisation d’informations contenues par les marqueurs de passeports pour agresser sélectivement et par simple proximité physique les ressortissants de certaines nationalités

« Marquage » abusif et facilité de personnes ayant acheté ou emprunté certains types de films, livres (politique, religion, etc.) comme « indésirables » dans les fichiers d’employeurs potentiels ou d’un État répressif (possible à l’heure actuelle sans cette technologie).

Problèmes potentiels de « souveraineté numérique/économique » liés à l’infrastructure du réseau EPCGlobal, notamment s’agissant de l’administration, par contrat, de sa racine (onsepc.com) par un acteur privé (américain)

La puce sous-cutanées pose des questions éthiques et de droit à l’intégrité physique. La limitation au volontariat et consentement éclairé n’assure pas de garantie de respect de la vie privée (Cf. charte des droits de l’homme, et en Europe, la Charte des droits fondamentaux de l’Union européenne) ; dans certains contexte des personnes refusant ces étiquettes sous-cutanées risquent d’être victime de discriminations.

Identification de personnes par une signature de l’ensemble des étiquettes d’identification par radiofréquences (cartes bancaires, téléphone mobile, pass de transports en commun…) habituellement portées (cf. brevet IBM : Identification and Tracking of Persons Using RFID Tagged Objects par ex.)

Au-delà d’un certain seuil de concentration, l’émission de signaux radio-fréquences pourrait s’avérer dangereuse pour la santé (effets suspectés d’un smog électromagnétique croissant…), après la constatation de cancers dans le cas d’expériences sur la souris ou d’interférences pouvant perturber le fonctionnement des appareils bio-médicaux.

Dans un rapport publié le 26 janvier 2009, l’AFSSET recommande de poursuivre la veille scientifique sur la recherche d’effets biologiques des rayonnements liés au RFID.

La législation française prévoit une certaine protection de la vie privée en interdisant :

Le contrôle clandestin (toute identification doit faire l’objet d’une indication visible) ;l’usage des mêmes appareils pour le contrôle d’accès et le contrôle de présence.

Selon l’association allemande FoeBuD, la législation n’est pas assez restrictive pour la technologie de radio-identification et la protection des informations personnelles.

Certaines associations proposent des outils pour se protéger d’une utilisation non autorisée de la radio-identification, tel que RFID Guardian.

D’autres associations proposent le boycott de cette technologie qu’elles estiment liberticide. Selon elles, le fichage d’informations non contrôlables dans une carte d’identité électronique serait préjudiciable à la liberté des individus

Solénoïde : Et la puce RFID :

Un solénoïde (gr. solen « tuyau, conduit » + gr. eidos « en forme de ») est un dispositif constitué d’un fil électrique enroulé régulièrement en hélice de façon à former une bobine longue. Parcouru par un courant, il produit un champ magnétique dans son voisinage, et plus particulièrement à l’intérieur de l’hélice où ce champ est quasiment uniforme.

L’avantage du solénoïde réside dans cette uniformité qui est parfois requise dans certaines expériences de physique. Mais il présente aussi des inconvénients : il est plus encombrant que les bobines d’Helmholtz et ne peut pas produire un champ magnétique élevé sans matériel coûteux et système de refroidissement. C’est au cours de l’année 1820 qu’André-Marie Ampère imagina le nom de solénoïde, lors d’une expérience sur les courants circulaires.

Solénoïde traversé par un courant. Les courbes bleues représentent les lignes du champ magnétique.Si on considère un triple-solénoïde infiniment long de rayon très petit, le champ magnétique dans tout l’espace, sauf l’intérieur du solénoïde qui constitue une singularité appelée corde de Dirac, est celui d’un monopôle magnétique.Cet objet étrange est irréalisable en théorie, mais il a un certain intérêt en électrodynamique quantique. RFID – Sécurité de l’information au sein des RFID !

Sécurité de l’information au sein des RFIDs :

La sécurité de l’information au sein des RFIDs est définie par l’ensemble des moyens techniques, organisationnels, juridiques et humains nécessaires à la sécurité des systèmes d’information qui exploitent des technologies de radio-identification tels que les étiquettes électroniques (parfois appelées TAG), les passeports électroniques et plus généralement les cartes à puce sans contact.

La technologie RFID (Radio-Frequency IDentification) s’est fortement développée depuis sa création dans les années 50. Elle est très utilisée dans l’industrie, la grande distribution et trouve son utilité dans des domaines allant du marquage d’animaux au paiement automatique en passant par la lutte contre la contrefaçon.

L’utilisation massive des RFIDs est néanmoins l’objet de nombreuses critiques relatives tant au respect de la vie privée qu’à la sécurité des données qui y sont stockées. La nature même de cette technologie, basée sur la communication sans fils, est source de nombreuses failles de sécurité que ce soit au niveau matériel, logiciel ou réseau.

Les acteurs industriels et le milieu académique s’attachent à proposer des solutions qui pourraient pallier ces faiblesses, mais chaque contre mesure publiée s’accompagne de nouvelles attaques la mettant en défaut.

Article principal : Radio-identification :

Les premières technologies utilisant les ondes radios ont été inventées dans les années 1900. Elles ont été utilisées uniquement pour le transport de messages jusqu’en 1935. L’invention du radar a ouvert la voie à un nouveau champ d’application: la localisation des objets physiques. L’une de ses premières utilisation fut lors de la Seconde Guerre mondiale pour détecter la présence des avions approchants. Cependant le radar ne permettait pas d’identifier de quel côté (ami ou ennemi ) était l’appareil détecté.

Les Allemands ont par la suite découvert qu’un avion effectuant un tonneau réfléchit différemment le signal radar; cette manœuvre, si elle est effectuée simultanément par tous les avions amis, permet à l’opérateur de détecter la présence d’avions ennemis. Il s’agit de la première utilisation passive de la radio identification. Les Allemands et les Britanniques ont par la suite équipés leurs avions d’un dispositif de type IFF. Ce système permet de discerner si les avions approchant sont amis ou potentiellement suspects grâce l’utilisation de signaux radar codés. Ces derniers déclenchent les transpondeurs embarqués dans les avions amis. Ce dispositif, déjoué par les Britanniques, devint historiquement le premier système de radio-identification à être attaqué.

Technologie actuelle :Un système RFID est composé d’une ou plusieurs étiquettes (ou tags), de lecteurs et d’un système informatique permettant l’exploitation des données. Il existe différent types d’étiquettes: passives, semi-passives ou actives. Une étiquette passive ne nécessite aucune source d’énergie en dehors de celle fournie par le lecteur au moment de son interrogation.

Ce type d’étiquettes est le moins cher à produire mais n’est pas auto-alimentée avec une batterie interne et n’est interrogeable qu’à courte distance. Les étiquettes semi-passives sont dotées d’une batterie à faible capacité alimentant uniquement la partie électronique de la puce mais ne sert pas à l’émission du signal.

L’étiquette reste dans un état de veille tant qu’elle ne reçoit pas un signal spécifique et peut être lue depuis une distance bien plus élevée qu’une étiquette passive (broadcast à une fréquence supérieure comprise entre 850-950 MHz. Une étiquette active émet constamment des ondes radio signalant sa présence.

Domaines d’applications et enjeux :

Les étiquettes disposent de propriétés avantageuses : leur coût (environ 13 centimes de dollar pour les étiquettes EPC ), leur taille (comparable à celle d’un grain de sable pour les plus petits modèles ) et leur faible consommation d’énergie. Pour ces raisons, la technologie d’identification par fréquence radio est utilisée dans de nombreux domaines dont voici une liste non exhaustive:

- La traçabilité: gestion des chaînes d’approvisionnement, marquage d’animaux;

- L’authentification et l’automatisation de processus: paiement, verrouillage et déverrouillage de portes;

- La lutte contre la contrefaçon: vêtements, médicaments. Une potentielle future utilisation est l’inclusion de puces RFID dans tous les billets euro excédant la valeur de 20€. Cette initiative de la Banque centrale européenne viserait à prévenir la contrefaçon et le blanchiment d’argent.

Types d’applications RFID (non exhaustif)

| Objectif d’identification | Type d’applications | Cas d’utilisation |

|---|---|---|

| Déterminer la présence d’un objet | La gestion de biens | Marquer des produits dans un magasin, pour décourager les vols |

| La localisation d’un objet | La traçabilité | Déterminer la position d’un cycliste pendant une course de vélo |

| Déterminer la source d’un objet | La vérification de l’authentification | Réduire la contrefaçon de médicaments dans l’industrie pharmaceutique |

| Assurer que des objets associés ne soient pas séparés | La correspondance d’un couple de données | Utiliser dans les maternité pour identifier nouveau né et sa mère |

| Corrélation d’information avec un objet pour la prise de décision | Le contrôle de processus | Contrôler la température d’une chambre froide |

| Authentifier une personne | Le contrôle d’accès | Ouvrir une voiture ou l’accès à un lieu protégé |

| Conduire une transaction financière | Le paiement automatique | Payer un repas dans un restaurant |

Problématiques de sécurité :

La RFID est sujette aux menaces à l’encontre des trois grands domaines de la sécurité : la confidentialité, l’intégrité, et la disponibilité. Ces menaces peuvent être le fruit d’attaques plus ou moins sophistiquées, et utilisées à la fois contre plusieurs couches du système.

Vérifier l’intégrité des données consiste à déterminer si les données contenues dans l’étiquette n’ont pas été altérées durant la communication, de manière fortuite ou intentionnelle, mais aussi à s’assurer que l’objet ou l’individu identifié est bien celui qu’il prétend être.

La confidentialité consiste à rendre l’information inintelligible à d’autres personnes que les seuls acteurs de la transaction. La disponibilité garantit l’accès à un service ou à des ressources.

Ci-après sont expliquées quelques menaces contre les dispositifs RFID.

| Attaques | Intégrité | Confidentialité | Disponibilité |

|---|---|---|---|

| Accès physique au matériel | oui | oui | oui |

| Attaque par relai | oui | oui | non |

| Utilisation malveillante de la commande KILL | non | non | oui |

| Clonage & Spoofing | oui | oui | non |

| Attaque de l’homme du milieu | oui | oui | non |

| Imitation du lecteur RFID | non | oui | non |

| Altération des données | oui | non | non |

| Utilisation de protocoles de sécurité | non | non | oui |

| Menaces sur les middlewares RFID | non | non | oui |

| Pistage (tracking) | non | oui | non |

| Attaques cryptographiques | non | oui | non |

Accès physique au matériel :

Les systèmes RFID fonctionnent seulement quand les étiquettes RFID et les bases de données internes sont disponibles. Une opération sur une étiquette peut être interrompue en bloquant intentionnellement son accès et ainsi priver le lecteur des données présentes sur l’étiquette.

Il existe plusieurs techniques plus ou moins élaborées qui permettent de provoquer ce cas de figure. Retirer ou cacher une étiquette RFID d’un objet empêche toute détection de ce dernier. Cette attaque peut être utilisée pour dérober des articles dans un supermarché. Elle est assez facile à mettre en pratique car il suffit d’enrober un objet (et donc l’étiquette RFID qui lui est apposée) d’une feuille d’aluminium pour bloquer les émissions radios des lecteurs.

Une autre façon d’utiliser ce principe est de retirer les étiquettes de deux objets aux caractéristiques bien différentes et de les intervertir. Même si le lecteur associé aux étiquettes pourra les lire, les informations résultant de la lecture seront alors complètement faussées.

Détruire les étiquettes est un moyen plus radical mais tout aussi efficace. Plusieurs méthodes sont possibles selon les caractéristiques des étiquettes.

- Dans le cas où elles ont une faible protection physique, une forte pression, des expositions chimiques ou encore le découpage de l’antenne suffit à les détruire.

- Dans d’autres cas elles restent sensibles aux phénomènes électrostatiques. Cette faiblesse est exploitée par le RFID zapper pour la protection de la confidentialité. Ce dispositif génère un choc électromagnétique à l’aide d’une bobine, causant la destruction des étiquettes se trouvant dans son rayon d’action.

- La destruction est également possible si l’étiquette implémente la commande KILL comme c’est le cas pour les étiquettes EPC. Lorsque l’authentification avec le lecteur est établie et que l’étiquette reçoit cette commande un bit dédié est activé et l’étiquette ne répond plus aux requêtes. Cette commande a été implémentée afin de limiter le nombre d’interrogations de l’étiquette, par exemple après le passage d’un article en caisse dans un magasin, dans l’optique d’éviter les menaces de traçabilité. L’utilisation abusive de cette commande en fait une menace contre la disponibilité du système RFID.

Les attaques contre les lecteurs RFID sont également à prendre en compte. Ajouté à la destruction des lecteurs, qui rend indisponible le processus d’identification de toutes les étiquettes, le vol des lecteurs RFID est aussi un sujet sensible.

Un lecteur est réglé sur la fréquence d’émission des étiquettes afin de pouvoir interagir avec ces dernières. Un individu mal intentionné ayant accès à un lecteur peut obtenir frauduleusement des informations critiques qui seraient stockées sur ces étiquettes.

Clonage & spoofing :

L’usurpation (spoofing) est une variante de clonage. Contrairement au clonage, l’usurpation ne reproduit pas physiquement une étiquette RFID. Pour réaliser ce type d’attaque l’usurpateur emploie des dispositifs capables d’émuler des étiquettes RFID en envoyant au lecteur des données imitant celles contenues dans les étiquettes originales.

Il peut alors faire passer son étiquette RFID comme valable auprès du lecteur et obtenir les privilèges associés à l’étiquette usurpée. Cette imitation nécessite un accès complet au même canal de communication que l’étiquette d’origine. Pour cela, il est nécessaire d’avoir des connaissances sur les protocoles et secrets utilisés dans l’authentification entre le lecteur et l’étiquette visés.

Imitation du lecteur RFID :

En considérant que dans de nombreux cas les communications RFID n’ont pas besoin d’authentification, les adversaires peuvent facilement contrefaire l’identité d’un lecteur légitime afin d’obtenir ou modifier des données présentes sur les étiquettes RFID. La faisabilité de ces attaques repose sur les mesures de sécurité employées pour l’authentification du lecteur RFID. Il est alors plus ou moins facile, voire impossible, d’effectuer ces attaques.

Par exemple, dérober un lecteur RFID qui stocke des informations d’identification, peut permettre d’obtenir ces informations nécessaires pour avoir l’accès aux étiquettes RFID et aux données qu’elles contiennent. Dans des mécanismes plus évolués le lecteur RFID a besoin d’accéder au backend pour récupérer les informations d’identification nécessaires auprès de l’étiquette que l’on souhaite consulter; il est alors plus difficile de récupérer les données contenues dans l’étiquette.

Couche transport :

Les attaques applicables à cette couche exploitent la manière dont les données sont transférées entre les lecteurs et les étiquettes.

Attaque par relais :

Les attaques par relais sont inéluctables, peu importe le niveau de protection offert par le protocole de cryptographie employé. Ces attaques peuvent contourner tous les protocoles cryptographiques, même ceux à clé publique.

Beaucoup de méthodes de sécurité dans des applications RFID se basent sur la proximité entre le lecteur et l’étiquette RFID pendant la phase d’identification. Une attaque par relais invalide les hypothèses de proximité dans les systèmes RFID. Ces attaques impliquent l’utilisation de deux matériels, communément appelés la sangsue (leech) et le fantôme (ghost). Durant l’attaque il est nécessaire de placer la sangsue à côté de l’étiquette visée et le fantôme proche du lecteur.

Les communications établies entre ces deux matériels simulent la proximité entre le lecteur et l’étiquette alors qu’en réalité une distance plus importante les sépare. Des expériences ont été menées à l’aide de la technologie NFC pour établir un modèle simple de communication entre le fantôme et la sangsue.

En utilisant cette technologie, l’étude montre que la sangsue peut être placée jusqu’à 50 centimètres d’une étiquette RFID, tandis que le fantôme peut être installé à plus de 50 mètres du lecteur. La distance entre la sangsue et le fantôme peut être, en principe, pratiquement illimitée (de l’ordre de plusieurs kilomètres).

Analyse de trafic :

La RFID étant une technologie sans fil, ce type d’attaque est particulièrement redoutable. Rien n’empêche un espion d’intercepter le trafic entre l’étiquette RFID et le lecteur pour en extraire de l’information.

Même dans le cas où la communication est chiffrée, l’écoute du trafic reste utile. En effet bien que l’on soit incapable de restituer le message dans son intégralité il est possible de déduire au moins une partie de l’information en se référant à des patterns de communication.

En outre même la détection de la présence ou de l’absence de communication peut être révélateur. Ainsi, en temps de guerre, un silence radio peut très bien signifier une attaque imminente. Le même type d’induction peut être appliqué aux communications RFID.

Attaque de l’homme du milieu :

Dans une attaque de l’homme du milieu, un dispositif malveillant capable de modifier un signal radio est furtivement placé entre une étiquette RFID et un lecteur associé. Lors d’une connexion, les informations envoyées par l’étiquette sont relayées par le dispositif malveillant vers le lecteur. L’étiquette et le lecteur ont l’impression de communiquer directement et ne s’aperçoivent pas de l’attaque.

Une des grandes inquiétudes engendrée par ce type d’attaque est qu’elles puissent réussir à grande distance. Par exemple, une attaque peut être utilisée pour facturer le paiement à la victime qui possède la carte RFID. Dès lors que la carte est active et peut communiquer à distance, le scénario suivant est susceptible de se produire:

- Le lecteur légitime envoie un message capté par le matériel de l’attaquant.

- L’attaquant retransmet le signal à la carte à puce de la victime.

- La puce de la victime répond normalement à un message valable. Il n’a aucun moyen de savoir que celui-ci a été relayé.

- L’attaquant retransmet le message au lecteur légitime, qui lui non plus ne peut savoir que le message a été relayé.

- Le même scénario est reproduit jusqu’à ce que la transaction soit validée.

Se défendre contre cette attaque est difficile. En effet un protocole de défi-réponse ou d’échange de clés cryptées ne résoudrait en rien le problème puisque le matériel de l’attaquant ne rempli que le rôle d’un amplificateur de signal.

Altération des données :

Bloquer l’émission radio d’une puce RFID est un moyen efficace de dérober un article sans déclencher le système d’alarme qui protège les objets étiquetés. Cependant, pour quelqu’un qui cherche à dérober une quantité importante d’objets, un moyen plus efficace est de changer les données figurant sur les étiquettes attachées aux objets. Selon l’utilisation de l’étiquette des informations comme le prix, les numéros ou d’autres données peuvent être changées. Par exemple, en changeant le prix d’un article et en le passant par une caisse libre service, une personne malintentionnée peut obtenir un rabais spectaculaire sans éveiller le moindre soupçon. Seul un inventaire physique pourra alors révéler une anomalie par rapport à la transaction enregistrée par le système.

Utilisation malveillante d’outils créés pour assurer la sécurité :

Le fait de bloquer délibérément un accès à l’étiquette et de provoquer un déni de service peut être causé par une utilisation malveillante du blocker tag (en) ou du RFID Guardian. Ces deux mécanismes étaient proposés afin de protéger les communications RFID contre les attaques liées à la confidentialité.

Néanmoins, ils peuvent aussi être employés par des adversaires pour exécuter délibérément une attaque par déni de service. Une seconde technique d’attaque par déni de service est l’utilisation non permissive de la commande LOCK. Cette dernière fut incluse dans plusieurs standards RFID dans le but d’empêcher les écritures en mémoire des étiquettes RFID en bloquant la lecture et/ou l’écriture de sa mémoire. Selon l’utilisation standardisée, la commande LOCK entre en application avec un mot de passe prédéfini et peut avoir des effets temporaires voir permanents.

Menaces sur les middlewares RFID :

Étant donné que les middleware RFID incluent des matériels réseaux, un adversaire peut profiter de ressources limitées du système et causer un déni de service au niveau du middleware RFID en envoyant un nombre importants de paquets au middleware pour que le réseau soit inondé. La surcharge de requêtes empêche alors le traitement du trafic légitime.

Par ailleurs, les étiquettes RFID contenant des données écrites dans un langage de script peuvent être vecteur d’attaques à base d’injection de code. Il est ainsi possible d’exploiter la partie interne des bases de données du middleware en injectant du code SQL. La faible capacité du système de stockage des données des RFID n’est pas un problème pour ce type d’attaque car il est possible de causer des dommages considérables avec quelques lignes SQL. Par exemple, l’injection de la commande ;shutdown-- va éteindre l’instance courante du serveur SQL en utilisant uniquement la saisie de 12 caractères.

Des vers peuvent également exploiter la connexion réseau des middlewares via des vulnérabilités de services comme l’ONS (en), le service de nommage global des étiquettes EPC. Une fois le middleware infecté le ver peut ensuite se propager sur les étiquette RFID et éventuellement écraser les données qu’elles contiennent.

Compte tenu de la nature de l’utilisation des étiquettes RFID, qui communiquent avec plusieurs lecteurs, un code malveillant est capable de se reproduire même sans connexion réseau sous-jacente. Imaginons par exemple un système où les puces RFID sont reconfigurables; en exploitant une faille permettant une injection SQL dans le middleware il est alors possible d’infecter le backend avec une étiquette contenant un virus pouvant ressembler à ceci:

-

requete=uneRequeteQuelconque;UPDATE InformationSuivante SET InformationCourante=InformationCourante|| ’;’ || CHR(10) || (SELECT SQL_TEXT FROM v$sql WHERE INSTR(SQL_TEXT,’`’)>0);

Autres menaces :

Pistage (tracking)

La fuite d’information et la traçabilité d’une personne ou d’un objet portant un tag sont deux grandes menaces pour la confidentialité liées à la technologie RFID. En effet une étiquette peut contenir des données sensibles à propos de la personne qui la porte.

Bien qu’utilisé dans beaucoup de domaines à des fins logistiques, comme la gestion des chaînes d’approvisionnement, le traçage représente une menace contre la confidentialité des données privées. À partir du moment où un objet ou une personne possède une étiquette RFID, il peut être suivi par n’importe quel lecteur capable de lire son étiquette. Ainsi dans les domaines utilisant la RFID à des fins légales, son usage peut être détournée pour réaliser des traçages malveillants des étiquettes et de leurs porteurs.

Par exemple:

- Un entrepôt peut utiliser la RFID pour savoir quels objets sont présents dans l’inventaire courant, mais un individu peut utiliser le même système pour suivre un objet de l’entrepôt après sa sortie. Cet individu peut ensuite suivre, à l’aide d’une application de traçage non autorisée, les objets de valeurs.

- Un voyageur allant à l’étranger pourrait être identifié par la présence de son passeport et éventuellement ciblé, par exemple pour un enlèvement. Les informations non chiffrées révèlent également plus d’informations que ce que la plupart des voyageurs ne souhaitent en partager. Localiser les citoyens d’une certaine nationalité est une autre possibilité. Par exemple, une bombe pourrait être déclenchée par un lecteur RFID et programmée pour exploser seulement lorsqu’un certain nombre de passeports d’individus d’une même nationalité sont à portée du lecteur.

Canaux de communications :

L’attaque dite du canal auxiliaire consiste à mesurer les courants et tensions entrants et sortants d’un circuit, en fonction des requêtes qui lui sont envoyées. Par l’analyse poussée de la consommation électrique d’un lecteur d’étiquettes RFID, il est ainsi possible de déterminer la nature de la communication entre le lecteur et l’étiquette, voir même dans le cas d’une communication chiffrée de déterminer la clé de chiffrement .

Une autre attaque sur les canaux de communication, dite du canal caché exploite les cas où l’écriture sur la mémoire de l’étiquette RFID est possible. Un attaquant peut utiliser la mémoire libre de l’étiquette RFID pour y stocker des données non désirées.

Attaques cryptographiques :

Lorsque des informations critiques sont stockées sur les étiquettes RFID, des techniques de chiffrement sont employées afin de préserver l’intégrité et la confidentialité des données protégées.

Toutefois, les attaquants déterminés peuvent employer des attaques cryptographiques afin casser les algorithmes de chiffrements utilisés dans les communications entre les étiquettes RFID et les lecteurs ; aux Pays-Bas, une société a montré que la clé utilisée dans un passeport néerlandais pouvait être facilement cassée à l’aide d’un PC standard au moyen d’une attaque par brute force et en un temps de deux heures ; des chercheurs de l’Université Raboud de Nimègue ont mis en œuvre une attaque contre l’algorithme Crypto-1 (en) de la carte MIFARE basé sur une exploitation de l’algorithme exclusif. Le même type de carte est utilisée dans le protocole de transport public néerlandais.

Contre-mesures :

Couche matérielle :

Plusieurs solutions peut être déployée pour pallier les défauts intrinsèques à la technologie RFID.

La commande KILL permet à l’étiquette de se désactiver elle-même de façon permanente et ce afin, par exemple, d’éviter la traçabilité des clients dans les commerces.

Les étiquettes visées sont de type EPC que l’on trouve principalement dans les hypermarchés. Un lecteur doit envoyer un code de 32 bits (PIN), spécifique à l’étiquette, en vue de la désactiver.

Désactiver de façon permanente une étiquette n’est pas un acte anodin, dans la mesure où elle peut être utilisée par plusieurs appareils au cours de sa vie.

Par exemple, si une étiquette associée à une bouteille de lait est désactivée lors de l’achat de cette dernière, un réfrigérateur intelligent ne pourra plus lire l’étiquette pour signaler à l’utilisateur que la bouteille de lait en question est vide.

Par ailleurs, il est possible de protéger les détenteurs d’étiquette RFID du pistage en changeant régulièrement l’identifiant de leur puce. Une implémentation basique serait de définir un ensemble d’identifiant pour l’étiquette et d’en changer à intervalle régulier. Un lecteur pourrait en outre changer l’identifiant de l’étiquette de façon aléatoire à chaque interaction avec une étiquette .

Une approche pour combattre le clonage est l’utilisation de fonctions physiques non-dupliquables (PUF) . Les PUF représentent la mise en oeuvre physique d’une fonction à sens unique et sont utilisées pour l’authentification par défi-réponse. Ses propriétés principales sont faciles à générer, mais difficiles à caractériser.

Lors de la fabrication du PUF, différent composants sont inclus de manière aléatoire dans sa structure physique, ainsi la réponse produite par le PUF sera imprédictible. Par ailleurs il est impossible de produire deux fois le même PUF.

Le contrôle de l’accès physique aux étiquettes et lecteurs RFID permet de s’assurer qu’ils ne seront pas endommagés ou mis hors-service. Si l’étiquette est sous-surveillance il est plus difficile pour un attaquant d’y accéder physiquement, l’attaque sera donc probablement réalisée à distance. Il est alors possible afin de réduire les risques d’attaque de limiter la distance à laquelle l’étiquette peut répondre aux requêtes du lecteur.

Couche transport :

Pour éviter la collecte clandestine d’informations, il est envisageable d’agir directement au niveau transport, en bloquant ou en régulant finement les communications de la puce RFID.

Par exemple selon le principe de la Cage de Faraday, il est possible d’entraver le fonctionnement d’un système RFID en enveloppant l’étiquette RFID dans un conteneur revêtu de métal. L’utilisateur de puces RFID peut en utilisant cette technique se prémunir des requêtes indiscrète sur celles ci. Cela fonctionne si bien que la ville de New York propose une enveloppe métallique pour chaque étiquette RFID qu’elle distribue.

Une approche similaire consiste en l’utilisation d’une étiquette spécialement configurée pour brouiller les connexions radio: un lecteur indésirable ne pourra pas communiquer avec l’étiquette tandis que les lecteurs légitimes resteront aptes à effectuer lire l’étiquette Voici un exemple d’utilisation afin d’éviter le traçage d’un individu après un achat dans un hypermarché.

- Une étiquette est créée pour être associée avec un produit. Un bit de confidentialité est initialisé à 0, ce qui signifie que l’étiquette n’est pas en zone de confidentialité.

- Un utilisateur achète le produit en question, l’étiquette est lue en caisse et la valeur du bit de confidentialité est changé à 1. Le tag est en zone de confidentialité.

- Une fois en zone de confidentialité l’étiquette profite de la protection d’un blocker tag. Par exemple un sac plastique permettant de transporter les achats cache un blocker tag. Cela permet d’éviter les lectures intrusives quand le client quitte le supermarché.

- Quand le client arrive chez lui, il enlève le produit du sac plastique et le place dans le réfrigérateur. Ainsi un réfrigérateur intelligent peut lire l’étiquette du produit (pour contrôler sa date de péremption, par exemple).

Avec cette méthode, un consommateur choisit librement d’avoir une protection par le blocker tag. De plus, même après l’utilisation du blocker tag, l’étiquette reste toujours fonctionnelle.

Couche applicative :

Analyse des transactions :

Le clonage peut être détecté par une simple corrélation sur les informations présentes dans la base de données backend. Par exemple lors d’une tentative d’accès à un système ou bâtiment protégé, un employé portant une carte de passage RFID ne peut pas avoir l’accès si, conformément aux informations contenues dans la base de données, il est déjà à l’intérieur du bâtiment.

De même que quelqu’un ne peut pas passer le contrôle des passeports au Japon et 10 min plus tard en Grèce.

Une approche intéressante basée sur les données du journal d’audit dans la base de données backend pour la détection de clonage et le vol d’étiquettes RFID a été proposée.

Ce système de détection d’intrusion pour les systèmes RFID, appelé Deckard, est basé sur un classifieur statistique et se concentre sur la détection des attaques de clonage.

Bien que l’approche proposée suggère que la détection d’intrusion puisse être déployée dans les réseaux RFID, l’évaluation du système proposé indique que des recherches supplémentaires sont nécessaires afin de déployer des systèmes de détection d’intrusion robustes et efficaces. Le taux de détection varie de 46,3 % à 76,26 %, tandis que le taux de faux positifs varie de 2,52 % à 8,4 %.

Chiffrement des données :

La cryptographie pourrait sembler la solution idéale pour sécuriser les communications entre le lecteur et les étiquettes. Mais se pose alors la question de la gestion des clés. Comment les clés nécessaires à la multitude de produits équipés d’étiquettes RFID pourraient être échangées de manière sécurisées entre les magasins et leurs clients?

De plus la cryptographie ne résout pas le problème du tracking: un identifiant même si il est chiffré n’est rien d’autre qu’un ‘méta-identifiant’ unique qui peut très bien être utilisé pour pister le possesseur de l’étiquette. Il est toujours possible d’embarquer les opérations cryptographiques au sein même de l’étiquette mais son coût augmente alors de manière inacceptable pour un usage industriel.

Par conséquent, le chiffrement ne peut être utilisé sur les objets bon marché du quotidien et est donc réservé à des systèmes sécurisés tels que les cartes de paiement ou les systèmes d’identification.

Il existe cependant des solutions hybrides efficaces, comme par exemple le fait d’effectuer les calculs sur le lecteur puis stocker le résultat sur l’étiquette.

Cryptographie anti-clonage :

Des attaques utilisant le clonages peuvent être parées par l’utilisation de protocoles d’authentification de type défi-réponse. Ce type de protocole rend plus difficile les attaques de type brute force.

Cependant, les étiquettes RFID disposant de peu de ressources matérielles, les protocoles d’authentification faible sont le plus souvent utilisés; ils sont peu efficaces contre les attaquants déterminés. La norme ISO 9798 (2009) prévoit l’utilisation d’un protocole d’authentification de type défi-réponse dans les systèmes RFID et les cartes à puce.

Dans les secteurs où la sécurité est primordiale et où le coût des étiquettes RFID disposant de ressources matérielles plus importantes, il est possible d’utiliser un système cryptographique à clé publique. Juels a montré quelques techniques pour renforcer la résistance des étiquettes EPC contre les attaques de clonage, en utilisant un code d’accès pour réaliser l’authentification de réponse défi.

Malgré l’importance des menaces de sécurité liées aux attaques de clonage, des lacunes persistent. Par exemple, aucun des pays émetteurs de passeports électroniques n’ont de mécanismes anti-clonagecomme suggéré par la norme 9303 de l’Organisation de l’aviation civile internationale

Références :

- Identité numérique

- Intergiciel pour étiquettes électroniques

- RFID

Dans le BREVET US 7645326 B2 / de James Neil Rodgers, en 2007 : distribution RFID activé par l’introduction de particules hautement réfléchissante d’oxyde d’aluminium

RÉSUMÉ

Un système et un procédé pour réduire le rapport signal

sur bruit dans un entrepôt ou centre de distribution RFID

activé par l’introduction de particules hautement

réfléchissante d’oxyde d’aluminium dans l’environnement

atmosphérique de l’entrepôt ou centre de

distribution.L’oxyde d’aluminium est constituée de

particules de taille nanométrique fabriqué dans un format

d’aérosol. Cette particules sera introduite dans

l’environnement sous les auspices du mécanisme de

chauffage, de ventilation et de climatisation associée à l’environnement. Les niveaux de particules seront surveillés par l’utilisation de capteurs placés

stratégiquement afin de maintenir la conformité réglementaire. En outre, le rapport signal sur bruit sera améliorée en réduisant le bruit ambiant émanant de luminaires

dans l’environnement par la mise en place stratégique de filtres d’inférence. En outre, le rapport signal sur bruit provenant de sources artificielles sera réduite en

utilisant l’antenne rétrodiffusion de transmission configuré horizontalement dans l’environnement.

Brevet n° 7 777 631) Puce de corps

L’identification par radiofréquence (ci-après « RFID ») a été une technologie appropriée et efficace dans le domaine de la gestion de la chaîne d’approvisionnement. L’homme du métier de la RFID est bien conscient de ce succès. Cependant, la RFID ne s’est pas avérée viable dans le domaine médical ou dans le domaine du suivi du corps humain ou animal. Le problème est que les fluides et les tissus du corps des mammifères dérèglent le système RFID. Cette invention envisage un procédé et un système par lesquels les produits chimiques dans le corps alimentent un transpondeur RFID. Cette étape nouvelle et inventive transforme le transpondeur situé dans un corps humain ou animal d’une puce passive en une puce active. Cette étape non évidente permet à tout système RFID de surmonter les effets de désaccord des fluides corporels. L’inventeur appelle cette invention la « puce corporelle ».Actuellement, le nom commercial « Body Chip » fait l’objet d’une demande de nom commercial aux États-Unis par l’inventeur. Cette invention incorpore par référence la demande de Rodgers 11676304 intitulée « Interrogation RFID de liquide/métal » et la demande de Rodgers 11683056 intitulée « Antenne de silicium RFID » et la demande de Rodgers 11686946 intitulée « Antenne RFID à réglage précis ».

| 6497729 | 24 décembre 2002 | Moussy et al. |

| 20050063906 | 24 mars 2005 | Kraizer et al. |

| 20060289640 | 28 décembre 2006 | Mercure et al. |

| 20070063852 | 22 mars 2007 | Brungot et al. |

| 20070123772 | 31 mai 2007 | Euliano et al. |

| 20090028910 | 29 janvier 2009 | DeSimone et al. |

| 20090220789 | 3 septembre 2009 | Désimone et al. |

Regardez bien les brevets et applications citées – innovations. https://patents-justia-com.translate.goog/patent/7777631?_x_tr_sl=en&_x_tr_tl=fr&_x_tr_hl=fr&_x_tr_pto=sc

Mr Atalli dévoile le projet : https://www.youtube.com/watch?v=-ApBb8Cuuxc

Informez le plus de personnes à ce sujet et faites des recherches sur la collaboration d’une onde à l’autre.

Quand les hommes cesseront de se mentir, ils cesseront de mentir aux autres. Ce sera le commencement de la véritable humanité.C’est ce que nous défendons.

Partagez ce savoir à vos proches.

Paix et sincérité à tous !

Eveil-delaconscience

Vous devez vous connecter pour laisser un commentaire.